آموزش رایگان ccna enterprise ؛ قسمت پنجم: معرفی انواع سرویسهای شبکه

بیشتر سوالات آزمون ccna مربوط به راه اندازی و پیکربندی درست روترها و سوئیچهای سیسکو است اما سوالاتی نیز مشاهده میکنید که دانش شما را در مورد مفاهیم اولیه شبکه محک میزنند. سوالاتی مانند: دلیل ارایه سرویسهای مختلف شبکه، مولفههای زیرساخت شبکه و یا برخی سرویسهای شبکه که مرتبط با مولفههای زیرساختی مثل روترها و سوییچها هستند. در این محتوا میخواهیم در مورد انواع سرورها و سرویسهایی که در شبکه ارایه میشود صحبت کنیم. با فالنیک همراه باشید.

- انواع سرویس در شبکه

- انواع تجهیزات زیرساختی شبکه

- هاب (Hub) شبکه

- سوئیچ LAN

- سوئیچ لایه 2

- روتر (Router) شبکه

- سوئیچ لایه 3

- اتصال به WAN با CSU/DSU

- دیمارک (demarc) و نقطه مرزی (demarcation point) چیست؟

انواع سرویس در شبکه

امروزه شبکهها شامل سرورهای متفاوتی هستند که انواع مختلفی از خدمات ارائه میدهند. هر سرویس عملکرد خاصی برای شبکه فراهم میکند، پس مهم است بدانید این خدمات چیست. به عنوان داوطلب یا متخصص شبکه باید با سرورها و خدمات زیر که کاربرد گستردهای در دنیای شبکهها دارند آشنا باشید:

1- سرور DNS: این سرویس مسئول تبدیل نامهای دامنه واجد شرایط (FQDN) به آدرسهای IP است. به عنوان مثال، وقتی آدرسی مانند www.falnic.com را در پنجره مرورگر تایپ میکنید، رایانه شما با یک سرور dns ارتباط برقرار میکند تا آدرس IP را به نامی قابل فهم برای انسانها و برعکس تبدیل کند.

2- سرور DHCP: این سرویس وظیفه دارد هنگام اتصال رایانهها و دستگاهها به شبکه، آدرسهای IP را به آنها اختصاص دهد تا بتوانند با سایر سیستمهای موجود در شبکه ارتباط برقرار کرده یا در اینترنت با گرههای دیگر به تبادل اطلاعات بپردازند.

3- پروتکل HTTP: این سرویس مسئول میزبانی صفحات وب است که میتواند به مشتریانی که به وب سرور متصل میشوند، اجازه دهد به صفحات و منابع دسترسی داشته باشند. امروزه پروتکل مذکور با HTTPS جایگزین شده است.

4- File Server: این سرویس برای نگهداری فایلهای دادهای یک شرکت استفاده میشود. فایل سرور با ارایه یک فضای ذخیرهسازی به عنوان یک مکان مرکزی برای نگهداری فایلها و اسناد در یک شرکت شناخته میشود. همچنین، بهترین مکان برای پشتیبانگیری از اطلاعات است تا اطمینان حاصل شود همواره نسخه مطمئن و قابل استنادی از اطلاعات شرکت تهیه میشود.

5- Application Server: به برنامههای کاربردی اشاره دارد که برای ارایه خدمات در شبکه به آنها نیاز داریم. به عنوان مثال، یک سیستم مدیریت پایگاه داده (RDMS) سرور را قادر میسازد تا دادههای پایگاههای داده را در اختیار کلاینتها و سرویسها قرار دهد.

6- Mail Server: یک برنامه میل سرور راهکاری در اختیار سازمانها قرار میدهد تا نظارت و مدیریت دقیقی روی ایمیلهای ارسالی و دریافتی کاربران سازمانی اعمال کنند. یک نمونه قدرتمند در این زمینه Microsoft Exchange Server است.

7- SMTP/POP: این سرویس پروتکلهای خاصی را اجرا میکند که به نرمافزار ایمیل امکان میدهد به ارسال یا دریافت ایمیلها بپردازد. SMTP پروتکل اینترنتی برای ارسال ایمیل و POP پروتکل اینترنتی برای خواندن ایمیل است.

8- FTP: این سرویس را میتوان روی یک میزبان نصب کرد تا هر فرد یا کاربری که قادر به اتصال به شبکه است به فایلها دسترسی داشته باشد، آنها را دانلود یا در صورت نیاز بارگذاری کند. ftp از tcp به عنوان پروتکل لایه انتقال استفاده میکند و از مکانیزم احراز هویت نیز پشتیبانی میکند.

9- TFTP: نسخه دیگری از پروتکل FTP است که برای آپلود یا دانلود فایل استفاده میشود. TFTP از پروتکل User Datagram (UDP) استفاده میکند تا سرعت بیشتری را فراهم کند، اما از مکانیزم احراز هویت پشتیبانی نمیکند.

10- Ping: در واقع یک سرویس نیست، بلکه یک ابزار خط فرمان است که از آن برای آزمایش اتصال و حصول اطمینان از کارکرد درست شبکهها و ارتباط میان گرهها استفاده میشود. شما در سیستم خود میتوانید، از یک خط فرمان یا جلسه ترمینال، پینگی را به کامپیوترها، سایتها یا دامنههای دیگر انجام دهید. برای این منظور باید از ترکیب نحوی ping <ip_address> استفاده کنید. اگر موفق شوید با سیستم هدف ارتباط برقرار کنید، پیغام پاسخ پینگ را دریافت میکنید کاربرد پینگ برای عیبیابی شبکههای داخلی است که یک دلیل آن این است که برخی سرپرستان شبکه برای پیشگیری از بروز مشکلات امنیتی، پروتکلهایی را که پینگ از آنها استفاده میکند، مسدود میکنند.

11- Telnet: این سرویس به شما امکان میدهد از راه دور با سیستم مورد نظرتان ارتباط برقرار کنید. برای این منظور یک رابط خط فرمان با مجوز مدیریتی در اختیارتان قرار میدهد. به عنوان مثال، مدیران شبکه ممکن است نیازمند اعمال تغییراتی در پیکربندی سوئیچ یا روتر شبکه از راه دور باشند. امروزه از تلنت به ندرت استفاده میشود، زیرا مکانیزم ارتباطی سادهای برقرار میکند که در آن تمامی اطلاعات به شکل ساده انتقال پیدا میکنند. بنابراین مواردی مثل نام کاربری و رمز عبور بدون هیچگونه رمزنگاری یا هش ارسال میشوند.

12- SSH Secure Shell: روشی ایمن و مطمئن برای دسترسی از راه دور به یک دستگاه تحت شبکه است. SSH تمام ارتباطات از جمله نام کاربری و رمز عبور را رمزگذاری میکند و به همین دلیل به عنوان یک جایگزین امن برای تلنت شناخته میشود.

انواع تجهیزات زیرساختی شبکه

شبکههای امروزی از دستگاههای مختلفی برای ارایه عملکردهای بهتر یا بهبود سطح امنیتِ ارتباطات استفاده میکنند. به همین دلیل مهم است نگاهی به برخی از دستگاههای رایج شبکه داشته باشیم که بدون شک در دوران حرفهای با آنها کار میکنید.

هاب (Hub) شبکه

هاب از تجهیزات قدیمی شبکه است که بهتر است در هیچ شبکهای با آن روبرو نشوید، زیرا مشکلات عدیدهای برای شبکه به وجود میآورد. سوئیچها جایگزین بهتر و ایمنتری برای هابها هستند اما برخی سازمانها برای کاهش هزینهها در بخشهایی از شبکه از آن استفاده میکنند. در یک شبکه قدیمی، همه سیستمها به هاب متصل میشدند تا امکان برقراری ارتباط را میان گرههای شبکه فراهم کنند. معایب هاب شبکه در سه ویژگی زیر خلاصه میشود:

- بدون فیلتر عمل میکند: هنگامی که قرار است سیستمی دادهها را به سیستم دیگری ارسال کند، هاب دادهها را دریافت میکند و سپس دادهها را به همه درگاههای روی هاب ارسال میکند. هاب دستگاه لایه 1 است، بنابراین به سادگی سیگنال را دریافت کرده و به همه پورتها ارسال میکند. به همین دلیل هابهای قدیمی هیچگونه شناختی در مورد مکآدرسها نداشتند، در حالی که سوییچها به شکل حرفهای از آن استفاده میکنند.

- Collisions: «تصادم» به این دلیل به وجود میآید که هر سیستمی در هر لحظه قادر بود دادههایی را ارسال یا دریافت کند. همین مسئله مشکل تصادم در شبکههای مبتنی بر هاب را زیاد میکند. تصادم زمانی اتفاق میافتد که دو بسته دادهای با هم برخورد میکنند و باید دوباره ارسال شوند.

- Security: از آنجایی که دادهها به همه پورتهای هاب ارسال میشوند، همه سیستمها همه دادهها را دریافت میکنند. سیستمها به آدرس مقصد در فریم نگاه میکنند تا تصمیم بگیرند که دادهها را پردازش کنند یا آنها را کنار بگذارند. اما اگر کسی در سیستمی که از یک هاب استفاده میکند از یک ابزار شنود بسته استفاده کند، قادر است همه بستهها را دریافت کند و آنها را بخواند که مشکل امنیتی بزرگی به وجود میآورد.

شرکتها برای حل این سه چالش بزرگ دنیای شبکه، جایگزینی بهنام سوییچ را پیشنهاد دادند که قابلیت فیلترینگ بستهها را دارد. اما اگر هابها با سوئیچها جایگزین شدهاند، چرا در این مقاله به آنها اشاره کردیم؟ چون مهم است که بدانید یک هاب چگونه کار میکند، زیرا به شما در درک مزایای سوئیچ کمک میکند. سوئیچها تصادم را کاهش میدهند، ترافیک را بهینه میکنند و از نظر امنیتی بهتر هستند.

سوئیچ LAN

سوئیچها یکی از رایجترین دستگاههایی هستند که امروزه در شبکهها مورد استفاده قرار میگیرند، زیرا تمام دستگاهها برای دسترسی به شبکه به سوئیچ وصل میشوند. به عنوان مثال، شما ایستگاههای کاری، سرورها، چاپگرها و مسیریابها را به یک سوئیچ متصل میکنید تا هر دستگاه بتواند دادهها را به دستگاههای دیگر ارسال و یا آنها را از دستگاهها دریافت کند. سوئیچ برای تمام دستگاههای موجود در شبکه، به عنوان یک نقطه اتصال مرکزی عمل میکند.

سوئیچ لایه 2

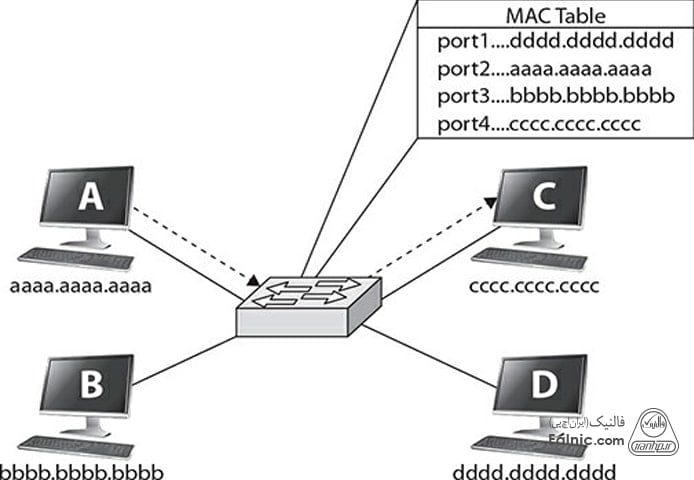

در حالت کلی سوئیچ، مکآدرس هر دستگاه (یعنی آدرس فیزیکی منحصر به فرد کارت شبکه) را خوانده و سپس آن مک آدرس را با پورت روی سوئیچی که دستگاه به آن متصل است مرتبط میکند. سوئیچ این اطلاعات را در حافظهی داخلی و در یک جدول مک آدرس ذخیره میکند. در ادامه سوئیچ به عنوان یک دستگاه فیلتر کننده عمل میکند و دادهها را فقط به پورتی که دادهها برای آن در نظر گرفته شده ارسال میکند.

به عنوان مثال، در شکل زیر، کامپیوتر A در حال ارسال دادهها (یک فریم) به کامپیوتر C است. فریم از طریق پورتی که کامپیوتر A به آن متصل است (پورت 2) وارد سوئیچ میشود. سوئیچ آدرس مقصد فریم را میخواند و میبیند که مقصد آن cccc.cccc.cccc (رایانه C) است. سپس سوئیچ جدول مک در حافظه را بررسی میکند تا ببیند مک آدرس cccc.cccc.cccc چه پورتی دارد. سوئیچ متوجه میشود که کامپیوتر C به پورت 4 متصل شده و سپس دادهها را به پورت 4 ارسال میکند.

روتر (Router) شبکه

سوئیچ مکانیزمی یکپارچه برای اتصال همه سیستمها به یکدیگر در شبکه LAN ارایه میکند. اما اگر بخواهید دادهها را از شبکه خود به یک شبکهی دیگر یا اینترنت ارسال کنید، چه کار باید کرد؟ پاسخ دستگاهی بهنام روتر است. روتر دادهها را از یک شبکه به شبکه دیگر میفرستد یا مسیریابی میکند تا زمانی که دادهها به مقصد نهایی خود برسند. سوئیچها به مکآدرس نگاه میکنند تا تصمیم بگیرند فریم را برای چه گرهای ارسال کنند، اما روترها برای تعیین اینکه دادهها را به کدام شبکه ارسال کنند، از آدرس IP استفاده میکنند.

سوئیچها تجهیزات لایه 2 هستند که با مکآدرسها کار میکنند، در حالی که روترها دستگاههای لایه 3 هستند که با آدرسهای IP کار میکنند. البته برخی سوییچها نیز وجود دارند که سوییچهای لایه 3 هستند.

نکته: آزمون CCNA R&S از شما انتظار دارد که تفاوت بین سوئیچ لایه 2 و سوئیچ لایه 3 را درک کنید.

روتر دارای یک جدول مسیریابی است و لیستی در اختیار دارد که براساس آن میداند چگونه به تمام شبکهها دسترسی پیدا کند. همچنین، یک مسیریاب شامل تنظیمات GWLR )سرنام (Gateway of Last Resort است. کاربرد GWLR زمانی است که مسیریاب در جدول مسیریابی خود، هیچگونه مسیری به مقصد نداشته باشد.

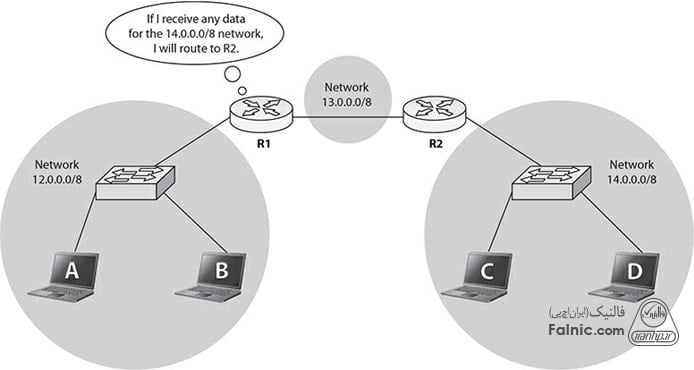

با نگاهی به شکل زیر میتوانید دو روتر با برچسب R1 و R2 را مشاهده کنید. R1 اتصال فیزیکی به شبکه 14.0.0.0 ندارد. اگر رایانه A در نظر داشته باشد دادهها را به رایانه D ارسال کند، حالتی همانند شکل زیر به وجود میآید که توضیح آن در ادامه ارایه شده است.

1. دادهها از کارت شبکه رایانه A خارج میشوند و به سوییچ میروند.

2. سوئیچ فریم را به روتر R1 ارسال میکند.

3. روتر R1 به آدرس مقصد دادهها نگاه میکند و متوجه میشود که مقصد دادهها، رایانهی D در شبکه 14.0.0.0 است.

4. روتر R1 به جدول مسیریابی خود نگاه میکند تا بررسی کند که آیا اطلاعاتی درباره نحوه ارسال دادهها به شبکه 14.0.0.0 دارد یا خیر. در این مورد، R1 میداند که دادهها را باید برای روتر R2 ارسال کند.

5. سپس دادهها به روتر R2 ارسال میشوند.

6. وقتی روتر R2 دادهها را دریافت میکند، به آدرس مقصد دادهها نگاه کرده و تشخیص میدهد که باید دادهها را به رایانه D در شبکه LAN ارسال کند.

به تدریج که مباحث دیگری در پیکربندی تجهیزات سیسکو بیاموزید، اطلاعات بیشتری در مورد سوئیچها و روترها خواهید آموخت، اما در این مرحله باید بدانید که سوئیچها معمولاً در شبکههای محلی استفاده میشوند، در حالی که روترها دستگاههای WAN هستند.

سوئیچ لایه 3

سوئیچ لایه 3 تمام عملکردهای سوئیچ لایه 2 را ارایه میکند، اما برخی قابلیتهای مهم روترها را نیز دارد. از آنجایی که اکثر شرکتها برای اتصال دستگاههای خود سوئیچ میخرند و سپس یک روتر برای ارسال دادهها به شبکه WAN یا اینترنت خریداری میکنند، سیسکو، سوئیچهای لایه 3 را طراحی کرده که به عنوان روتر و سوئیچ عمل میکنند اما در اصل دستگاهی واحد با قابلیتهای مختلف هستند. همانگونه که در مقالات «مدلهای طراحی شبکه» متوجه خواهید شد، سوئیچ لایه 2 در لایه دسترسی (Access) استفاده میشود، در حالی که سوئیچ لایه 3 در لایه هسته (Core) کاربرد دارد.

اتصال به WAN با CSU/DSU

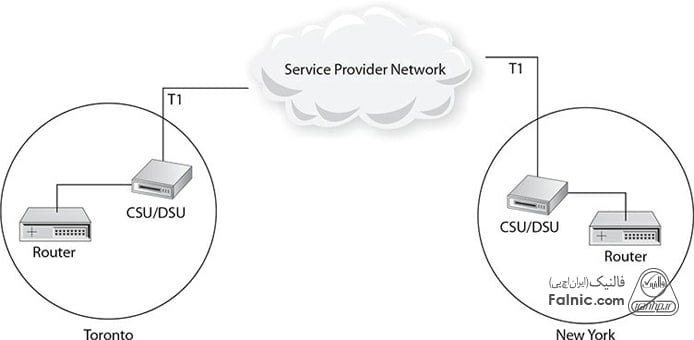

CSU/DSU (سرنام channel service unit/data service unit) معمولا به شکل یک دستگاه خارجی به سیستم متصل میشود و تا حدودی عملکردی شبیه به مودم دارد، بهطوری که دادههای دیجیتالی را که فریم (Frame) نام دارند و در لایه دو قرار گرفتهاند، به قالب ارتباطی دادههای قابل حمل در شبکههای WAN تبدیل میکند. به بیان سادهتر، فریمهای شبکه LAN را به فریمهای شبکه WAN یا برعکس تبدیل میکنند. اتصالات پرسرعتی که به عنوان ورودی در اختیار این دستگاه قرار میگیرد از نوع T1 یا T3 هستند.

هنگامی که سرویسهای T را از شرکت مخابرات یا ارائهدهنده خدمات اجاره میکنید، شرکت یک دستگاهCSU/DSU در اختیارتان قرار میدهد که باید بعد از دستگاه اصلی و خارج از شبکه قرار دهید تا اطلاعات دریافتی از خطوط T1 یا E1 را به اطلاعات دیجیتالی موردنیاز در شبکه و بالعکس تبدیل کند.

دقت کنیدCSU و DSU دو دستگاه مجزا هستند که در قالب یک دستگاه واحد ترکیب میشوند و ممکن است به شکل یک دستگاه خارجی یا یک کارت داخلی درون روتر که خطوط به آنها متصل میشوند، مورد استفاده قرار بگیرند. شکل زیر مکان قرارگیری این دستگاه را نشان میدهد.

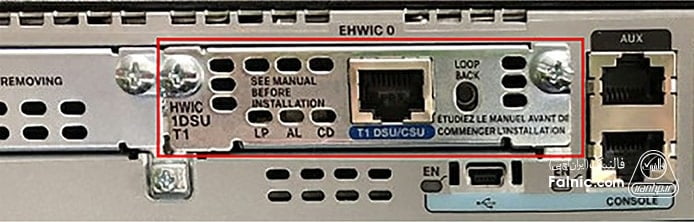

امروزه بیشتر روترها دارای یک ماژول داخلی CSU/DSU هستند که شما را قادر میسازد بدون استفاده از یک CSU/DSU خارجی، روتر را به خط T1 متصل کنید. شکل زیر ماژول CSU/DSU را نشان میدهد که درون روتر سیسکو قرار گرفته است.

دیمارک (demarc) و نقطه مرزی (demarcation point) چیست؟

به عنوان یک کارشناس شبکه باید با دو اصطلاح دیگر یعنی دیمارک (demarc) و نقطه مرزی (demarcation point) آشنا باشید. نقطه مرزی، مکانی است که تجهیزات ارائهدهنده خدمات به ساختمان متصل میشود.

فرض کنید تکنسین شبکه هستید و قرار است برای شرکتی شبکهای را طراحی کنید. در اولین گام به سراغ مولفههای اصلی زیرساخت شبکه میروید. این مولفهها، دیمارک، نقطه علامتگذاری شده/مرزی، فریم تقسیمکننده اصلی (MDF) و فریم توزیع میانی (IDF) هستند که به شکل استراتژیک در مکانهای مختلفی قرار دارند.

به ناحیه بین اتصال به ساختمان (از ارائهدهنده خدمات) و تجهیزات ارتباطی شرکت نقطه مرزی گفته میشود. نقطه مرزی، گذرگاهی است که لینک ارتباطی شرکت ارایهدهنده خدمات به دستگاهی که درون آن قرار دارد و دیمارک است وارد شده و سپس به سایر بخشها و تجهیزات ساختمان وارد میشود. دیاگرام نقطه مرزی در شکل زیر نشان داده شده است.

کاربرد نقطه مرزی این است که مشخص میکند هنگام بروز مشکل چه شخصی مسئول برطرف کردن آن است. به عنوان مثال، اگر تجهیزاتی که معیوب است در سمت شرکت شما قرار دارند، شرکت شما باید مشکل را برطرف کند. اما اگر مشکل در آن سوی نقطه مرزی قرار داشت، مسئولیت رفع آن با ارائهدهنده خدمات است. در شماره آینده مبحث فوق را ادامه میدهیم.

خلاصه این مقاله

برای راهاندازی و پیکربندی شبکه، آشنایی با انواع سرویسها و تجهیزات زیرساختی ضروری است. سرور DNS نام دامنه را به آدرس IP تبدیل میکند، DHCP به طور خودکار به دستگاهها IP میدهد، و HTTP/HTTPS صفحات وب را میزبانی میکند. فایل سرور برای ذخیرهسازی مرکزی و پشتیبانگیری دادههاست، در حالی که سرورهای برنامه، خدمات کاربردی مانند پایگاه داده را ارائه میدهند. میل سرورها و پروتکلهای SMTP/POP ایمیلها را مدیریت میکنند و FTP و TFTP امکان انتقال فایل را فراهم میکنند. Ping ابزاری برای تست اتصال و عیبیابی است. SSH دسترسی از راه دور امن به تجهیزات شبکه را با رمزنگاری فراهم میکند که جایگزین ایمنتری برای Telnet ناامن است. در بخش تجهیزات، سوئیچهای لایه ۲ دستگاهها را در شبکه محلی (LAN) با استفاده از مک آدرس به هم متصل کرده و ترافیک را بهینه میکنند (جایگزین هابهای قدیمی). روترهای لایه ۳ وظیفه مسیریابی دادهها بین شبکههای مختلف (از جمله اینترنت) را با آدرس IP بر عهده دارند. سوئیچهای لایه ۳ نیز قابلیتهای هر دو را ترکیب میکنند. برای اتصال به WAN، CSU/DSU دادههای دیجیتال را به فرمت مناسب خطوط T1/T3 تبدیل میکند و اغلب در روترها ادغام شده است. نقطه مرزی (Demarcation Point) نیز مسئولیت عیبیابی بین ارائهدهنده خدمات و مشتری را مشخص میکند.