شبکه

-

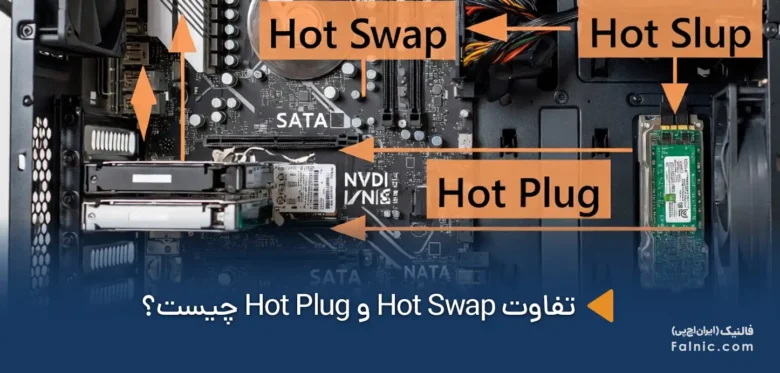

تفاوت Hot Swap و Hot Plug چیست؟

در دنیای امروز که تجهیزات شبکه، سرورها، ذخیرهسازها و سیستمهای کامپیوتری نقش حیاتی در سازمانها و حتی زندگی روزمره ما…

-

آموزش استفاده از Data Domain تجهیزات EMC

این روزها که حجم دادههای سازمانی با سرعت سرسامآوری در حال رشد است، دیگر روشهای قدیمی ذخیرهسازی و بکاپ پاسخگوی…

-

دلایل بالا نیامدن سوئیچ سیسکو

تصور کنید که شبکه یک سازمان یا شرکت بهطور کامل از دسترس خارج شده است و هیچ کاربری به اینترنت،…

-

آموزش بروزرسانی آنتی ویروس کسپرسکی

اگر فکر میکنید یکبار نصب کردن آنتیویروس برای همیشه کافیست، باید بدانید که دنیای ویروسها و تهدیدات اینترنتی هر روز…

-

مقایسه آنتی ویروس کسپرسکی و نود 32؛ کدام انتخاب بهتری است؟

این روزها که تهدیدات سایبری روزبهروز پیچیدهتر میشوند، داشتن یک آنتیویروس قوی بسیار اهمیت دارد. طبق گزارش شرکتهای معتبر امنیتی،…

-

احراز هویت چند عاملی (MFA) چیست؟

در دنیای امروز همه فعالیتهای ما از چک کردن ایمیل و شبکههای اجتماعی گرفته تا خدمات بانکی و کارهای رسمی…

-

آموزش اتصال دو سوئیچ سیسکو به یکدیگر

کارشناسان IT در سازمانهای کوچک و بزرگ، گاهی برای گسترش شبکه فعلی و افزایش ظرفیت آن، بهبود افزونگی، مدیریت VLANها،…

-

چک لیست بررسی سلامت تجهیزات شبکه

تجهیزات شبکه یکی از ارکان اصلی هر کسبوکار یا سازمان هستند. اگرچه بسیاری از افراد به عملکرد و کارایی این…

-

تفاوت روتر خانگی و سازمانی چیست؟ کدام مناسب شماست؟

آیا تا به حال فکر کردهاید که چرا اینترنت خانه شما گاهی قطع میشود، سرعتش کم میشود یا وقتی تعداد…

-

آشنایی با فریمورکهای Agile و نقش آنها در مدیریت پروژههای نرمافزاری و DevOps

با افزایش پیچیدگی نرمافزارها و کوتاهتر شدن چرخههای کسبوکار، دیگر نمیتوان پروژههای نرمافزاری را با روشهای سنتی و خطی مدیریت…