آشنایی و مقایسه انواع فایروال (Firewall)

آیا تابحال شده نگران امنیت سیستمهای کامپیوتر یا شبکهتان باشید و فکر کنید نقش دیوار آتش یا فایروال بین شما و تهدیدات اینترنتی چیست؟ اگر این سوالات ذهنتان را درگیر کرده وقت آن رسیده که دقیقتر با انواع فایروال (Firewall) و کاربردهایشان آشنا شوید.

در این مقاله با معرفی فایروالهای ابتدایی مثل Packet‑Filtering تا نسلهای پیشرفته مانند Next‑Generation Firewall، خواهید دید کدام گزینه مناسبتر نیازهای شبکه سازمانی یا کسبوکار شماست. اگر به دنبال خرید فایروال هستید، پیشنهاد میکنیم تا انتهای مقاله را بخوانید تا با درک بهتر از مزایا و معایب هر نوع، مدل مناسب خودتان را انتخاب کنید.

فهرست محتوا

انواع فایروال (Firewall) بر اساس روش کارکرد و سطح امنیتی

فایروالها بسته به نحوه عملکرد و سطح امنیتی به انواع مختلفی تقسیم میشوند. اگر هنوز دقیق نمیدانید فایروال چیست و چه نقشی در حفظ امنیت شبکه دارد، توصیه میکنیم ابتدا با این مفهوم بیشتر آشنا شوید. در ادامه با انواع فایروال، کاربرد آنها و مزایا و معایب هرکدام آشنا میشویم.

فیلترینگ فایروال – Packet Filtering

فیلترینگ فایروال همانطور که از نامش پیداست فیلترینگ را بر اساس بستههای شبکه، ارزیابی بستهها بر اساس آدرسهای مقصد و مبدأ و برنامههای مختلف انجام میدهد. این نوع فیلترینگ فایروال، دیتای موجود در بسته را ارزیابی نمیکند و فقط بر اساس آدرس قرار گرفته در بسته اجازه یا عدم اجازه ورود یا خروج به شبکه را به این بسته خواهد داد از این رو این فایروالها بسیار شبیه به ACL هاست. مثلا اگر میخواهید شبکه شما به وبسایتهای بیرون از شبکه دسترسی داشته باشند باید پورت 80 را روی فایروال باز بگذارید در غیر این صورت کاربران نمیتوانند به هیچ وبسایتی به طور معمول دسترسی داشته باشند.

فایروال های مبتنی بر فیلترینگ بسته، بستههایی را که بین کامپیوترهای درون اینترنت جابجا میشوند را بررسی میکنند. زمانی که بسته از Packet Filter Firewall عبور میکند، آدرس مبدا و مقصد، پروتکل و شماره پورت مقصد آن بر اساس مجموعه قوانین فایروال بررسی میشود. بستههایی که اجازه عبور در شبکه را ندارند Drop میشوند یعنی به مقصدشان هدایت نمیشوند.

برای مثال اگر فایروال برای بلاک کردن دسترسی Telnet پیکربندی شود، بستههایی با مقصد پورت شماره 23 مربوط به TCP را Drop خواهد کرد (23 شماره پورتی است که سرویس Telnet دارد). اساساً Packet Filter Firewall در سه لایه اول مدل OSI یعنی لایههای فیزیکی، پیوند داده و شبکه کار میکند؛ البته از لایه انتقال نیز برای احراز شماره پورتهای مبدا و مقصد نیز استفاده میشود. زمانی که حمله به سرورهای وب گسترش یافت، نیاز به فایر وال هایی که بتوانند سرورها و برنامههای روی آنها را محافظت کنند بیشتر حس شد.

انواع فایروال بر اساس فیلترینگ بسته عبارتند از:

- No Stateful Packet

- Stateful Packet

در نوع No Stateful Packet یا بدون حالت، فیلترینگ بر اساس آدرس مشخص شده در بسته انجام میشود اما در حالت Stateful Packet علاوه بر ارزیابی آدرس، تمامی دیگر اطلاعات بسته در بانک اطلاعاتی فایروال ذخیره شده و بستههای بعدی با همین مشخصات را نیز بر اساس قانون در نظر گرفته شده برای قبلیها رفتار میکند.

فایروال Circuit level Gateway

فایروالهای Circuit level Gateway بهعنوان یک میانجی در ارتباط TCP قرار میگیرند و تا زمانی که ارتباط یا Session به صورت امن و کامل برقرار نشود اجازه دسترسی و اتصال Session به سیستم مقصد را نمیدهند. در این نوع از ارتباطها شما قابلیت بررسی معتبر بودن Session را دارید و چون این نوع از فایروالها دسترسی به تمامی دادههای بسته ندارد و فقط قسمتهایی از آن را بررسی میکنند و بعد اجازه یا عدم اجازه را صادر میکنند، سرعت خوبی دارند.

فایروال بازرسی قانونی – stateful inspection

فایروال stateful inspection، فایروال فیلتر دینامیک بسته – dynamic packet-filtering هم گفته میشود. فایروال stateful inspection جدولی دارد که از آن برای برقراری ارتباط استفاده میکند. چگونه؟ اطلاعات هدر بسته جدید را با اطلاعات این جدول مقایسه میکند و بر اساس پروتکل و پورت و State تصمیم میگیرد این ارتباط انجام شود یا نه. این تصمیم هم بر اساس قوانین درج شده در فایروال و هم اطلاعات جدول گرفته میشود. حالا این جدولی چه محتوایی دارد؟

فایروال stateful inspection تمام فعالیتها را از زمان باز شدن اتصال تا بسته شدن آن مانیتور میکند. اطلاعات دادههای مسیریابی شده و استفاده شده در شبکه در جدول فایروال stateful inspection ذخیره میشود بدین ترتیب مسیر بسته در شبکه فراموش نمیشود و بازرسی داده بر اساس این اطلاعات انجام میشود. اما چون این فرآیند با پیچیدگی همراه است، میتواند شما را در برابر حملات DoS آسیبپذیر کند.

فایروال Application Filtering یا پروکسی

پروکسی فایروال معمولا به عنوان سیستم میانی بین سیستم شما و اینترنت قرار میگیرد و درخواستهای شما را دریافت و به جای اینکه شما مستقیم به اینترنت دسترسی داشته باشید خود دیتای مورد درخواست شما را ارسال و جواب را از سرویسدهنده گرفته و پس از بررسی و صحت دادهها به سمت شما ارسال میکند و اگر کسی قبلا این دادهها را درخواست کرده باشد به جایی اینکه دوباره به سرویسدهنده مراجعه کند میتواند با قابلیت نگهداری از درخواستهای قبلی از دیتای ذخیره شده در حافظه خود به شما پاسخ دهد. به این ترتیب سرعت پاسخگویی شبکه شما را افزایش میدهد. همانطور که از نامش پیداست در لایه 7 مدل OSI یعنی لایه Application فعالیت میکند و شبکه شما را از شبکه بیرونی ایزوله میکند.

پروکسی سرور علاوه بر قابلیت content caching و میتواند با جلوگیری از اتصال مستقیم از خارج از شبکه، امنیت بالایی فراهم کند. این امر روی کارایی تاثیر زیادی دارد.

فایروال Next-generation firewall – NGFW

فایروال نسلی بعدی ترکیبی از packet filtering و stateful inspection است و برای بلاک کردن حملات مدرن و بدافزارهای پیشرفته و حملات لایه هفتم به کار میرود.

فایروال مجازی – Virtual Firewall

فایروال مجازی در ابر خصوصی مانند VMware ESXi و Microsoft Hyper-V و KVM و در ابر عمومی مانند AWS و Azure و Google و Oracle پیاده سازی میشود. کاربرد آن مانیتور کردن و تامین امنیت ترافیک روی شبکههای مجازی و فیزیکی است. فایروال مجازی یکی از اجزای مهم در شبکه های نرم افزار محور – SDN هستند.

بیشتر بخوانید: راهنمای خرید فایروال لینوکس

انواع فایروال (Firewall) بر اساس نحوه پیادهسازی

فایروالها علاوه بر تقسیمبندی براساس روش عملکرد، از نظر نحوه پیادهسازی هم به دو دسته کلی نرمافزاری و سختافزاری تقسیم میشوند. در ادامه با این فایر وال ها بیشتر آشنا میشویم:

1- فایروال نرم افزاری

فایروال های نرم افزاری در حقیقت نرم افزار هایی هستند که روی سیستم عامل ها نصب شده و ترافیک ورودی و خروجی به شبکه یا سیستم عامل را کنترل میکنند. این گونه فایروال ها، بیشتر استفادههای خانگی و شرکتها و سازمانهای کوچک و متوسط را به خود اختصاص دادهاند. فایروال های نرم افزاری، سیستمها را از خطرات رایج مانند دسترسیهای غیر مجاز که در اینترنت وجود دارند، حفاظت میکنند.

اکثر این گونه فایروال ها این قابلیت را در اختیار کاربران قرار میدهند که بتوانند برای به اشتراک گذاشتن منابع خود از جمله پرینتر و پوشهها، در قوانین فایروال، تغییرات دلخواه خود را اعمال کرده و بتوانند از امکاناتی که مد نظر دارند استفاده و بهره کافی ببرند. برخی اوقات فایروال های نرم افزاری ابزارهای جانبی را در اختیار ما قرار میدهند که با آنها میتوانید تنظیمات محرمانگی و فیلترینگ خاصی را برای خود یا کاربران دیگر اعمال کنید.

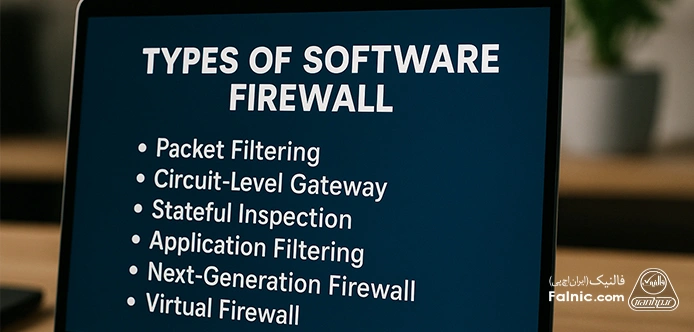

انواع فایروال نرم افزاری

فایروالهای نرمافزاری در دنیای امنیت شبکه تنوع بالایی دارند، اما نکته مهم این است که بهترین انتخاب، فایروالی است که بدون سنگین کردن سیستم و مصرف زیاد منابع، بتواند در پسزمینه فعالیت کند و امنیت مطمئنی فراهم آورد. اگرچه این فایروالها نسبت به مدلهای سختافزاری بار پردازشی بیشتری روی شبکه ایجاد میکنند، اما به دلیل هزینه کمتر و نصب آسان، همچنان محبوبیت زیادی دارند. بهطور کلی فایروالهای نرمافزاری در دو دسته اصلی قرار میگیرند:

فایروالهای شخصی (Desktop / Personal Firewall):

این نوع فایروال مستقیم روی سیستمعامل نصب میشود و تنها از همان دستگاه محافظت میکند. فایروال شخصی تمام ارتباطات ورودی و خروجی سیستم را زیر نظر میگیرد و در برابر دسترسیهای غیرمجاز یا بدافزارها هشدار میدهد. برای کاربرانی که مدت طولانی از اینترنت خانگی یا IP استاتیک استفاده میکنند، استفاده از فایروال شخصی ضروری است؛ زیرا این نوع اتصالها بیشتر در معرض حملات هکری قرار دارند. محبوبترین فایروالهای شخصی عبارتند از:

- McAfee LiveSafe

- Norton Security

- Kaspersky Internet Security

- Intego Mac Premium Bundle

- Bitdefender Internet Security

فایروالهای نرمافزاری تحت شبکه (Network Firewall)

این نوع فایروالها در سطح شبکه عمل میکنند و برخلاف فایروالهای شخصی، تنها یک سیستم را پوشش نمیدهند، بلکه کل شبکه را در برابر تهدیدات ایمن میسازند. فایروالهای نرمافزاری تحت شبکه میتوانند در قالب یک نرمافزار روی سرور نصب شوند یا بهصورت ماژول نرمافزاری روی تجهیزات سختافزاری پیادهسازی گردند.

این مدل بیشتر در سازمانها و شرکتها کاربرد دارد، جایی که امنیت کل شبکه اهمیت دارد و نیاز به نظارت متمرکز روی ترافیک ورودی و خروجی وجود دارد. اگر قصد دارید امنیت کل شبکه سازمان یا محیط کاری را تامین کنید، فایروالهای نرمافزاری تحت شبکه انتخاب مناسبتری خواهند بود.

برای آشنایی بیشتر با فایروال های نرم افزاری و تفاوت شان با فایروال های سخت افزاری میتوانید مقاله «تفاوت فایروال نرمافزاری و سختافزاری» را بخوانید.

2- فایروال سخت افزاری

فایروال سختافزاری (Hardware Firewall) یک دستگاه مستقل است که توسط شرکتهای تولیدکننده بهصورت آماده روی بردهای سختافزاری طراحی و نصب میشود. این فایروالها اغلب در قالب یک روتر یا تجهیزات امنیتی شبکه فعالیت میکنند. حتی برخی روترها میتوانند بهعنوان یک فایروال سختافزاری عمل کنند از برندهای شناختهشدهی فایروالهای سختافزاری میتوان به فایروال سوفوس (Sophos) و فورتیگیت اشاره کرد. این دستگاهها اغلب بهصورت پیشفرض و بدون نیاز به پیکربندی پیچیده، توانایی مسدودسازی بخش زیادی از ترافیک مشکوک یا ناخواسته را دارند و جلوی ورود دادههای مخرب به شبکه را میگیرند.

فایروالهای سختافزاری اغلب با استفاده از تکنیک Packet Filtering کار میکنند؛ به این معنا که هدر بستههای اطلاعاتی (مانند آدرس مبدا و مقصد یا شماره پورتها) را بررسی میکنند. اگر بسته با قوانین امنیتی تعریفشده در فایروال مغایرت داشته باشد، بلافاصله مسدود (Drop) میشود. در غیر این صورت، اجازه عبور خواهد داشت.

یکی از مزیتهای مهم فایروال سختافزاری، کاربری آسان آن است؛ کاربران عادی هم میتوانند بهراحتی این دستگاهها را در شبکه قرار دهند و از تنظیمات پیشفرض استفاده کنند. البته در صورت نیاز به تنظیمات امنیتی پیشرفته، حضور یک کارشناس متخصص ضروری است.

به دلیل طراحی مستقل، فایروالهای سختافزاری بار پردازشی کمتری روی شبکه ایجاد میکنند و در نتیجه سرعت و کارایی بالاتری دارند. البته هزینه تهیه آنها بیشتر از فایروالهای نرمافزاری است و معمولاً در سازمانها و شبکههای بزرگ استفاده میشوند.

انواع فایروال سخت افزاری

فایروالهای سختافزاری نیز مانند نرمافزاریها، انواع مختلفی دارند که بر اساس روش عملکرد و سطح امنیت به موارد زیر دستهبندی میشوند:

- Packet Filtering Firewall: سادهترین نوع، که بستهها را بر اساس آدرس مبدا، مقصد و پورت بررسی میکند.

- Stateful Inspection Firewall: علاوه بر بررسی هدر بسته، وضعیت اتصالات (Session) را نیز کنترل میکند و امنیت بالاتری دارد.

- Proxy Firewall (Application-Level Gateway): بهعنوان واسطه بین کاربر و اینترنت عمل میکند. دادهها را قبل از ورود بررسی کرده و سپس به کاربر میرساند.

- Next-Generation Firewall (NGFW): نسل جدید فایروالها که ترکیبی از Packet Filtering، Stateful Inspection و قابلیتهای پیشرفته مثل تشخیص حملات، فیلترینگ محتوا و کنترل برنامهها را ارائه میدهد.

- UTM Firewall (Unified Threat Management): فایروالهای یکپارچه که علاوه بر فیلترینگ ترافیک، امکاناتی مثل آنتیویروس، VPN، IPS و وبفیلترینگ را در قالب یک دستگاه سختافزاری ارائه میدهند.

بیشتر بخوانید: تفاوت فایروال و WAF

آنچه درباره انواع فایروال (Firewall) آموختیم

فایروالها نقش اساسی در امنیت شبکه دارند و بسته به نیاز سازمان، میتوانید از مدلهای نرمافزاری، سختافزاری یا نسل جدید (NGFW) استفاده کنید. هرکدام مزایا و محدودیتهای خاص خود را دارند و انتخاب درست آنها تأثیر زیادی بر حفاظت از دادهها خواهد داشت.

در میان برندهای مختلف، فایروالهای فورتیگیت (FortiGate) بهدلیل امکانات پیشرفته، کاربری آسان و پوشش نیازهای متنوع، انتخاب مناسبی برای شرکتها و سازمانها هستند. اگر قصد خرید فورتی گیت را دارید یا میخواهید بدانید کدام مدل برای سازمان شما بهترین گزینه است، میتوانید با شماره 0218363 تماس بگیرید و مشاوره رایگان ما استفاده کنید یا روی لینک زیر بزنید و فایروال های مختلف ما را مشاهده کنید.

خلاصه این مقاله

مقاله به معرفی انواع فایروال و کاربردهای آنها در تامین امنیت شبکه میپردازد. برای حفاظت از سیستمها و شبکهها در برابر تهدیدات اینترنتی، انتخاب فایروال مناسب ضروری است. انواع فایروال بر اساس نحوه کارکرد شامل Packet Filtering (فیلتر آدرس و پورت)، Circuit Level Gateway (میانجی TCP)، Stateful Inspection (پیگیری وضعیت ارتباطات)، Application Filtering/پروکسی (لایه ۷، کشینگ)، Next-Generation Firewall - NGFW (مقابله با حملات پیشرفته) و Virtual Firewall (برای محیطهای ابری) هستند. از نظر پیادهسازی، فایروالها به دو دسته نرمافزاری (نصب روی سیستمعامل، کمهزینه، مناسب خانگی/شرکتهای کوچک) و سختافزاری (دستگاه مستقل، کارایی بالا، مناسب سازمانهای بزرگ) تقسیم میشوند. انتخاب فایروال باید بر اساس نیازهای امنیتی و ساختار شبکه صورت گیرد تا حفاظت موثری را فراهم آورد. NGFWها مانند فورتیگیت برای مقابله با تهدیدات مدرن گزینههای مناسبی هستند و مشاوره تخصصی برای انتخاب مدل ایدهآل توصیه میشود.