فایروال چیست و چه کاربردی دارد؟

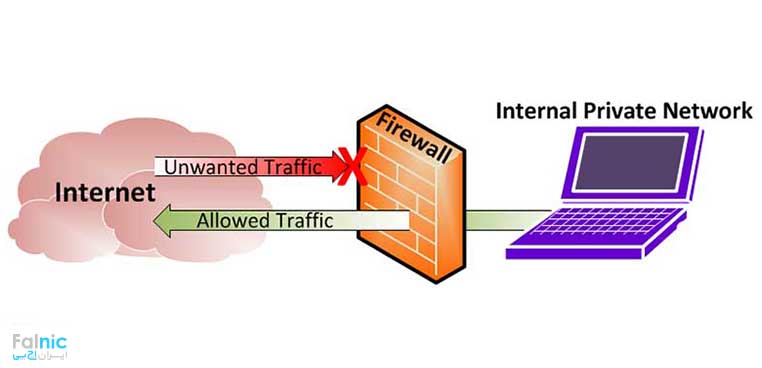

دیوار آتش (به انگلیسی: Firewall )، سپرواره، یا فایروال نام عمومی برنامههایی است که از دستیابی غیرمجاز به یک سیستم رایانه جلوگیری میکنند. در برخی از این نرمافزارها، برنامهها بدون اخذ مجوز قادر نخواهند بود از یک رایانه برای سایر رایانهها، داده ارسال کنند. فایروال ترافیک ورودی و خروجی شبکه را بررسی کرده و بر اساس مجموعهای از قوانین امنیتی، اجازه عبور یا مسدودسازی آن را صادر میکند. درک درست از اینکه فایروال چیست، به شما کمک میکند ابزار مناسبی برای دفاع از شبکهتان انتخاب کنید.

فایروالها انواع مختلفی دارند؛ از سختافزاری تا نرمافزاری، از فایروالهای سنتی تا نسل جدید با قابلیتهای پیشرفتهتر. در این مقاله قصد داریم با مفهوم فایروال، مزایا و معایب آن و کاربردهای گوناگون آن در محیطهای شخصی و سازمانی آشنا شویم؛ پس در ادامه با ما همراه باشید.

چنانچه میخواهید امنیت اطلاعات و شبکهتان را با فایروالهای سخت افزاری تقویت کنید برای خرید فایروال و دریافت مشاوره رایگان با شماره 0218363 تماس بگیرید.

گفتگوی تک تاک (ویدئو): فایروال چیست و چه کاربردی دارد؟

آنچه در این ویدئو بررسی میشود:

- اپلیکیشن فایروال چیست؟

- فایروال چه وظیفه و کاربردی دارد؟

- روش های فایروال چیست؟

- معرفی انواع فایروال

فایروال Firewall چیست ؟

در پاسخ به سوال فایروال چیست به زبان ساده باید بگوییم فایروال سخت افزار یا نرم افزار کامپیوتری است که سیستم شما را در مقابل نفوذ مهاجمین، دسترسیهای غیرمجاز، ترافیکهای مخرب و حملات هکرها محافظت کند. نحوه عملکرد فایروالها به اینگونه است که بستهها را بین شبکهها رد و بدل و مسیریابی (Route) میکنند. فایر وال هم ترافیک ورودی به شبکه و هم ترافیک خروجی از آن را کنترل و مدیریت کرده و با توجه به قوانینی که در آنها تعریف میشود به شخص یا کاربر خاصی اجازه ورود و دسترسی به یک سیستم خاص را میدهد. برای مثال شما میتوانید با Firewall خود که از یک شبکه بانکی محافظت کنید و با استفاده از قوانینی که در آن تعریف میکنید بخواهید که به کاربر X در ساعت Y اجازه دسترسی به کامپیوتر Z را که درون شبکه داخلی شما قرار دارد را بدهد.

کاربرد Firewall چیست؟

حالا که به سوال Firewaal چیست به زبان ساده جواب دادیم، بیایید از کاربرد فایروال بیشتر بدانیم. به طور کلی قوانینی که در یک فایروال قرار دارد بر اساس نیازهای امنیتی یک سازمان و شرکت تعیین میشود. ترافیکی میتواند اجازه ورود و خروج را داشته باشد که منطبق بر سیاستهای امنیتی فایر وال باشد و بقیه ترافیک غیر مجاز است.

پس کار فایروال چیست؟ اگر فایر وال بر اساس قوانینی که در آن تعیین شده تشخیص دهد که ترافیکی که از آن عبور می کند برای شبکه مضر است، بلافاصله آن را بلوکه میکند و از ورود آن به شبکه جلوگیری میکند.

مطالب مرتبط: چرا فایروال سازمانی حیاتی است

فایر وال چگونه کار میکند؟

- فایروال، ترافیک را از ورودیهای خود که هر کدام به یک شبکه متصل است، دریافت میکند و آن را با معیارهای تعیین شده روی خود مقایسه و بر اساس این معیارها تصمیمگیری میکند.

- فایروال بستهها را بین شبکهها رد و بدل و مسیریابی و روتینگ میکند.

- فایروال میتواند هم ترافیک ورودی (Inbound) و هم ترافیک خروجی (Outbound) را مدیریت و فیلتر کند.

- این نرم افزار دسترسی عمومی از طریق شبکههای بیرونی را به منابع داخلی مانند اتوماسیون اداری یا مثل آن را مدیریت میکند.

- تمامی درخواستهای دسترسی به شبکه داخلی را لاگ برداری کرده و در صورت مشاهده مورد مشکوک به صورت ارسال هشدار و Alarm، مدیر سیستم را در جریان میگذارد.

فایروال یکی از اولین لایههای دفاعی در برابر حملات سایبری است و از دسترسی غیرمجاز به شبکه جلوگیری میکند. برای درک بهتر تهدیداتی که فایروال با آنها مقابله میکند، مقاله هک چیست را مطالعه کنید.

پورت فایروال چیست؟

فایروال ها، از عبور ترافیک ورودی و خروجی غیر مجاز در شبکه جلوگیری میکنند. اما ممکن است بخواهید بر اساس سیاستهای کاری خود اجازه عبور ترافیک غیرمجاز از firewall را بدهید. برای این کار باید پورت خاصی را باز کنید.

پورت همان درگاهی است که برای اتصال دستگاهها به هم استفاده میشود. هر پورت توسط اپلیکیشن خاصی به کار میرود پس اگر بخواهید اجازه استفاده از اپلیکیشن خاصی را به فایروال بدهید، باید پورت فایروال را باز کنید تا بتوانید ترافیک مورد نظرتان که غیرمجاز است را از فایروال عبور دهید. تنظیمات لازم برای باز کردن پورت فایروال در قسمت inbound rule و outbound rule انجام میشود.

آشنایی با مفاهیم و تعریف Firewall | فایروال کجای شبکه قرار میگیرد؟

فایروال یا دیواره آتش همیشه در قسمت Junction Point شبکه یعنی قسمتی که شبکه داخلی به شبکه های دیگر متصل میشود یا با اینترنت ارتباط برقرار میکند قرار میگیرد که به آن Edge شبکه نیز گفته میشود و از شبکه داخلی در برابر نفوذ مهاجمان و ابزارهای مخرب حفاظت میکند.

فایروال، نرم افزار یا سخت افزاری است که در قسمت دروازه (Gateway) قرار گرفته و منابع درون شبکه را از دسترسی غیر مجاز خارجی محافظت میکند. فایروال مانند مانع یا حصاری بین یک شبکه قابل اطمینان و دیگر شبکههای غیرقابل اطمینان قرار میگیرد و از طریق یک مدل کنترلی، دسترسی به منابع شبکهای را کنترل میکند. این بدان معناست که تنها ترافیکی میتواند اجازه ورود و خروج را داشته باشد که منطبق بر سیاستهای امنیتی فایروال باشد و بقیه ترافیک غیر مجاز است. چنانچه میخواهید به امنترین شکل فایروال را پیادهسازی کنید میتوانید از خدمات امنیت شبکه فالنیک استفاده کنید.

تاریخچه فایروال

قبل از اینکه فایر وال در اواخر دهه 1980 ایجاد شود، تنها فرم واقعی امنیت شبکه بوسیله (Access Control Lists (ACLs که روی روترها مقیم بودند ارائه میشد. ACL، تصمیم میگرفت کدام آدرس های IP اجازه دسترسی به شبکه را دارند و کدامها ندارند.

رشد اینترنت و در نتیجه آن، افزایش ارتباطات شبکهای بدین معنی بود که این نوع فیلترینگ دیگر به اندازه کافی برای جلوگیری از ترافیک بد، کارا نیست. Digital Equipment Corporation یا DEC، اولین شرکتی بود که سیستمی مبتنی بر فیلترینگ بسته (Packet Filtering) را به عنوان فایروال معرفی کرد. این سیستمِ تقریبا ابتدایی، اولین نسل از چیزی بود که ما اکنون از آن به عنوان یک ویژگی امنیتی تکنیکی و پیچیده نام میبریم. بعدها Bill Cheswick و Steve Bellovin در AT&T Bell Labs مطالعه درباره فیلترینگ بسته را ادامه داده و یک مدل کاربردی برای آن ایجاد کردند.

تکنولوژی Application layer Firewall اولین بار در سال 1999 پدیدار شد که فایر وال را برای بررسی و فیلتر کردن بسته ها در هر لایهی از مدل OSI توانمند میکرد. مزیت اصلی فیلترینگ لایه کاربردی، توانایی در بلاک کردن محتوای خاص، مانند وب سایت های مشخص و مضر (Malware) است. کاربرد دیگر آن تشخیص این است که آیا برنامهها و پروتکلهای مشخص مانند HTTP ،FTP و DNS مورد سو استفاده قرار گرفتهاند یا خیر.

امروزه تکنولوژی فایروال در ابزارهای مختلفی قرار گرفته است. بیشتر روترهایی که دادهها را بین شبکهها عبور میدهند دارای خصوصیات فایروال هستند. بیشتر سیستم عامل های کامپیوترهای خانگی نیز، فایروال هایی مبتنی بر نرم افزار دارند. همچنین فایروال های مبتنی بر سخت افزار عملیات اضافی مانند مسیریابی پایه ای در شبکههای داخلی که از آنها محافظت میکنند را فراهم میکنند. شرکتهای تولید کننده بهترین فایر وال سخت افزاری و دستگاههای امنیتی عبارتند از:

Cisco, Mikrotik Juniper, Symantec, Kerio, Barracuda, BlueCoat, Infoblo …

انواع فایر وال چیست؟

فایروالها انواع مختلف نرم افزاری و سخت افزاری دارند اما ترکیب ایدهآل، ترکیبی از هردوی اینهاست. در صورت امنیت شبکه و دستگاههای شما تا حد زیادی تامین میشود. علاوه بر اینها فایروال شبکه و فایروال های مبتنی بر هاست (که به صورت فایر وال های شخصی یا personal firewall هم شناخته میشوند) هم دستهبندی دیگری از فایروال ها است. در ادامه با تعریف ابتدایی انواع فایروال (Firewall) آشنا میشوید.

- فایروال فیلترینگ بسته (Packet Filtering): بستهها را بر اساس آدرس IP، پروتکل و پورت بررسی میکند. سریع است اما محتوای بسته را تحلیل نمیکند و امنیت محدودی دارد.

- فایروال سطح نشست (Circuit-Level Gateway): بر ارتباط TCP/Session نظارت میکند و فقط اتصالات معتبر را میپذیرد. سبک و سریع است اما محتوای دادهها را بررسی نمیکند.

- فایروال Stateful Inspection: جدیدتر از فیلترینگ ساده؛ وضعیت ارتباطات را ذخیره و با قوانین مطابقت میدهد. امنیت بالاتری دارد ولی کمی سنگینتر عمل میکند.

- فایروال پروکسی (Application Firewall): بهعنوان واسطه بین کاربر و اینترنت عمل میکند. محتوا را در لایه ۷ بررسی کرده و امنیت بالایی دارد، اما سرعت کمتری نسبت به مدلهای دیگر دارد.

- فایروال نسل جدید (NGFW): ترکیبی از روشهای سنتی و قابلیتهای مدرن مثل IDS/IPS و کنترل اپلیکیشن است. امنیت جامع ارائه میدهد ولی هزینه و پیچیدگی بالاتری دارد.

- فایروال مجازی (Virtual Firewall): برای محیطهای ابری و شبکههای مجازی استفاده میشود. مقیاسپذیر و انعطافپذیر است و در دیتاسنترهای مدرن کاربرد دارد.

| نوع فایروال | لایه کاری | مزایا | معایب | کاربرد اصلی |

| Packet Filtering | لایه شبکه | سریع، ساده | امنیت پایین، بدون بررسی محتوا | شبکههای کوچک و ساده |

| Circuit-Level Gateway | لایه نشست | سبک و سریع | عدم بررسی محتوا | کنترل اتصال TCP |

| Stateful Inspection | لایه شبکه/انتقال | امنیت بالاتر، هوشمند | مصرف منابع بیشتر | شبکههای متوسط و بزرگ |

| Application / Proxy | لایه اپلیکیشن | امنیت قوی، بررسی محتوا | سرعت پایینتر | شبکههای سازمانی، کنترل محتوا |

| NGFW (نسل جدید) | چندلایه | جامع، مقابله با تهدیدات مدرن | هزینه بالا، پیچیده | سازمانها و دیتاسنترهای بزرگ |

| Virtual Firewall | محیط ابری/SDN | مقیاسپذیر، انعطافپذیر | نیاز به تخصص بالا | شبکههای ابری و دیتاسنترها |

سوالات متداول درباره Firewall

- معنی فایروال چیست؟

فایروال به معنی «دیوار آتش» یا «سپرواره» است؛ ابزاری که بین شبکه داخلی و بیرونی قرار میگیرد و جلوی دسترسیهای غیرمجاز را میگیرد. - فایروال شبکه چیست؟

فایروال شبکه دستگاه یا نرمافزاری است که ترافیک ورودی و خروجی شبکه را کنترل میکند و فقط اجازه عبور دادههای مجاز را میدهد. - کاربرد Firewall چیست؟

فایروال سیستمی امنیتی است که از کامپیوتر یا شبکه شما در برابر نفوذ هکرها و بدافزارها محافظت میکند. - فایروال در اینترنت به چه معناست؟

فایروال در اینترنت سدی بین شما و وب است که جلوی دسترسی ناامن، بدافزارها و هکرها به سیستمتان را میگیرد. - معنی Firewall در کامپیوتر چیست؟

در کامپیوتر، فایروال نرمافزاری است که روی سیستم نصب میشود و دسترسیهای ورودی و خروجی اینترنتی را فیلتر و مدیریت میکند.

آنچه درباره فایر وال آموختیم

در این مقاله دیدیم که فایروال چیست و چه کاربردی در حفاظت از شبکهها دارد. فایروال با کنترل ترافیک ورودی و خروجی و اعمال قوانین امنیتی، از دسترسیهای غیرمجاز و تهدیدات سایبری جلوگیری میکند. انواع مختلفی از فایروالها وجود دارد؛ از مدلهای ساده مبتنی بر فیلترینگ بسته تا فایروالهای نسل جدید و مجازی که امنیت جامعتری ارائه میدهند. انتخاب بهترین گزینه به نیازهای شبکه و سطح امنیت مورد انتظار شما بستگی دارد. چنانچه برای خرید مردد هستید کافیست روی لینک زیر بزنید یا با شماره 0218363 تماس بگیرید.

خلاصه این مقاله

فایروال، ابزاری سختافزاری یا نرمافزاری است که برای جلوگیری از دسترسی غیرمجاز و حملات سایبری به سیستمها و شبکهها به کار میرود. کارکرد اصلی آن بررسی دقیق ترافیک ورودی و خروجی شبکه است. بر اساس مجموعهای از قوانین امنیتی که از پیش تعریف شدهاند، فایروال تصمیم میگیرد که آیا بستههای داده مجاز به عبور هستند یا باید مسدود شوند. برای پیادهسازی موثر، فایروال باید در نقطه اتصال شبکه داخلی به شبکههای خارجی (مانند اینترنت) قرار گیرد. مراحل عملی شامل تعریف دقیق قوانین امنیتی متناسب با نیازهای سازمان است؛ برای مثال، تعیین دسترسی کاربران خاص به سیستمهای مشخص در زمانهای معین. همچنین، در صورت نیاز به عبور ترافیک خاص برای برنامهها، میتوان پورتهای مربوطه را از طریق تنظیمات "inbound rule" و "outbound rule" باز کرد. فایروال علاوه بر فیلترینگ، درخواستهای دسترسی را ثبت کرده و در صورت مشاهده موارد مشکوک، هشدار ارسال میکند. انتخاب نوع فایروال (مانند فیلترینگ بسته، Stateful Inspection، پروکسی یا نسل جدید) و ترکیب بهینه سختافزار و نرمافزار، امنیت شبکه را به طور چشمگیری افزایش میدهد.

تفاوت inbound و outbound در فایروال چیست؟

درود بر شما

شایان عزیز

به ترافیک ورودی به فایروال، ترافیک inbound گفته میشود و برای آن باید inbound rule تنظیم شود. به ترافیک خروجی از فایروال، ترافیک outbound گفته میشود و برای آن باید outbound rule تنظیم شود. این قوانین در access control list – لیست فایروال تعریف میشوند.

درود بر شما

شایان عزیز، تفاوت Inbound و Outbound در فایروال به شرح زیر است:

Inbound (ورودی): به ترافیکی گفته میشود که از شبکه خارجی (اینترنت یا شبکه دیگر) به سمت سیستم یا شبکه شما وارد میشود و فایروال بررسی میکند چه بستههایی اجازه ورود دارند.

Outbound (خروجی): به ترافیکی گفته میشود که از سیستم یا شبکه شما به سمت بیرون ارسال میشود و فایروال کنترل میکند چه برنامهها یا سرویسهایی مجاز به برقراری ارتباط با شبکه خارجی هستند.

به عبارت ساده، Inbound مربوط به ورود اطلاعات و Outbound مربوط به خروج اطلاعات است.

از معروف ترین برندها در فایروال میتوان فایروال فورتی گیت و فایروال سوفوس را ندام برد

نام برد

خطای تایپی دارم

مزایای استفاده از فایر وال چیست و اینکه کاربرد هر کدوم از فایروال ها در کجاست؟

حمید عزیز،

از مزایای فایروالها میتوان به جلوگیری از دسترسی غیرمجاز به شبکه، یشگیری از حملات سایبری و حفظ حریم خصوصی اطلاعات اشاره کرد. کاربرد فایروال سختافزاری در مسیر بین شبکه داخلی و اینترنت و فایروال نرمافزاری روی دستگاههای شبکه، مانند رایانهها و سرورها است.

چطور فایروال واسه اندروید بسازیم و برنامه های اندروید رو تو فایروال قرار بدیم

سینا عزیز، برای ساخت فایروال اندروید، میتوانید از یک برنامه فایروال شخص ثالث استفاده کنید. برنامههای فایروال زیادی برای اندروید وجود دارد که میتوانید از آنها استفاده کنید. برای مثال میتوانید از برنامههایی مانند NetGuard و برنامه NoRoot Firewall یا برنامه Android Firewall استفاده کنید.

سلام . ببخشید یه سوال دارم و باید بدونید حتما چک میکنم جواب داده شده یا نه ، در واقع تازه شروع کردم به یادگیری زبان برنامه نویسی و دارم پایتون رو یاد میگیرم … و علاقه به هوش مصنوعی هم دارم ، میخوام بدونم چطور آنتی ویروس ها جلوی ویروس ها رو میگیرن؟ اصلا ویروس باگ حساب میشه؟ داستان چیه؟؟؟

سلام با آرزوی موفقیت شما

پاسخ به سوال شما در قالب یک کامنت نمی گنجد.

در مورد کانفیگ اولیه سوییچ سیسکو سوال داشتم

مطلب “کانفیگ اولیه سوئیچ های سیسکو” در وبلاگ فالنیک را پیشنهاد می دهم.

نشانه های خرابی کابل فلت نوت بوک پی چی میتونه باش دستگاه من اچ پی بردم جایی برای تعمیر گفته کابل فلت شد هست میخوام مطمین بشم

برای استفاده از خدمات و تعمیرات فالنیک با شماره تلفن 0218363 داخلی 5541 تماس بگیرید.

میشه در مورد TCP IP منو راهنمایی کنید ؟ ممنون میشم

باتشکر از دیدگاه شما لطفا مقاله tcp ip چیست مطالعه فرمایید.

کار فایروال چیه ؟

محافظت از منابع – تایید اعتبار دسترسی – مدیریت و کنترل ترافیک شبکه- ثبت و ارائه گزارش از رویدادها – عمل نمودن به عنوان یک واسطه

اصطلاح دیوار اتش معکوس چیه ؟

دیوار آتش معکوس یا فایروال معکوس، نوعی از سیستم های امنیتی است که تنها به بررسی اطلاعات خروجی می پردازند و کاری به اطلاعات ورودی ندارند.

شما فایروالهای سخت افزاری را پیشنهاد میکنید یا نرم افزاری؟

استفاده از فایروال سخت افزاری و فایروال نرم افزاری بسته به پالیسی و سیاست انتخابی شما در تامین امنیت سیستم ها دارد.

برای ویندوز 10، آیا نیاز هست که آنتی ویروس نصب کنیم؟

سلام

ویندوز 10 دارای یک آنتی ویروس است. اما به قدرتمندی آنتی ویروس های موجود نیست

برای نصب و فعل کردن فایروال روی پی سی، مطلبی دارید که بتونه من رو راهنمایی کنه؟

سلام

بله شما میتوانید مقاله فعال و غیرفعال کردن فایروال ویندوز 10 را بخوانید.

خیلی مفید بود.. یک سوالی که خیلی ذهن منو مشغول کرده و از اساتید میخوام بپرسم این هس که آیا میشه isp(ارایه دهنده خدماتمون) رو میتونیم تغییر بدیم؟ برای مثال یک نفر سیم کارت همراه اول داره میخواد از isp ودافون استفاده بکنه..باید چیکار کنه… ممنون امروز کلی مطلب از سایت عالی تون یاد گرفتم.. 💖💖✌

سلام. باید از اپراتوری که سرویس دهی انجام می دهند، پرسیده شود.

بسیار مفید بود

با تشکر

درود بر شما

از لطف شما ممنونیم.