موج جدید حملات ClickFix با صفحه جعلی Windows Update؛ مدیران شبکه سریعتر Run ویندوز کاربران عادی را غیرفعال کنند!

یک صفحه عادی و موجه (اما کاملاً فیک) از «Windows Update»، به طعمهای جذاب برای فریب کاربران و آلوده کردن سیستم آنها به بدافزار تبدیل شده است! این صفحه جعلی، با درخواست اجرای دستورالعملهای چندمرحلهای و چند تکنیک نامتعارف ترکیب شده و هر چیزی را که برای عبور از لایههای دفاعی سیستمها و دزدیدن اطلاعات کاربران نیاز است، فراهم کرده است! در ادامه با موج جدید حملات ClickFix که با نمایش یک صفحه جعلی از ویندوز آپدیت بهراه افتاده، بیشتر آشنا میشویم.

رشد سریع حملات ClickFix و کمپینهای بدافزاری

محققان پلتفرم امنیتی Huntress به تازگی اعلام کردهاند: «از ابتدای اکتبر 2025 تا کنون، چندین سایت طعمه ClickFix را شناسایی کردهایم که قربانی را فریب میدهند تا یک دستور مخرب را اجرا کند. همه این سایتها از یک الگوی ثابت پیروی میکنند و طی یک زنجیره اجرایی منحصربهفرد، آسیب خود را به قربانی وارد میکنند».

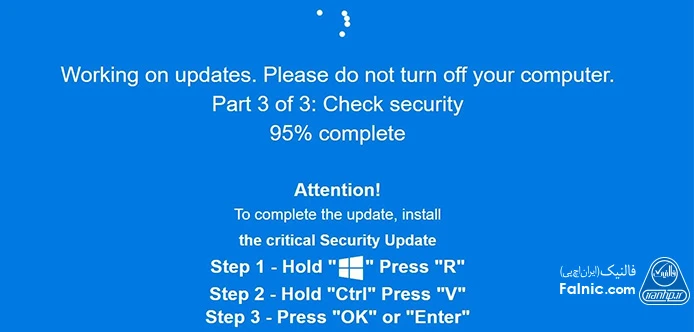

در نسخههای اولیه، صفحه طعمه یک پنجره معمولی «تأیید انسانی» (Human Verification) را نشان میداد و پس از آن از کاربر میخواست تا مراحل زیر را انجام دهد:

- ابتدا کلیدهای Win+R را فشار دهد تا پنجره Run باز شود.

- سپس کلیدهای Ctrl+V را بزند تا دستوری که بهطور خودکار در کلیپبورد کپی شده، در پنجره Run قرار گیرد.

- و در نهایت کلید Enter را بزند تا دستور اجرا شود.

در نسخه جدیدتر این کمپین، طعمه تغییر کرده است: وقتی کاربر وارد صفحه میشود، مرورگر بهطور خودکار به حالت تمامصفحه میرود و یک صفحه بسیار شبیه به Windows Update را نمایش میدهد که از کاربر میخواهد تا «برای تکمیل بهروزرسانی»، دقیقاً همان مراحل بالا را انجام دهد.

اگر کاربر این دستورات را انجام دهد، زنجیره آلودگی فعال میشود و ممکن است در نهایت سیستم او به یک بدافزار خطرناک به نام Lumma یا جاسوسافزار (دزد اطلاعات) Rhadamanthys آلوده شود.

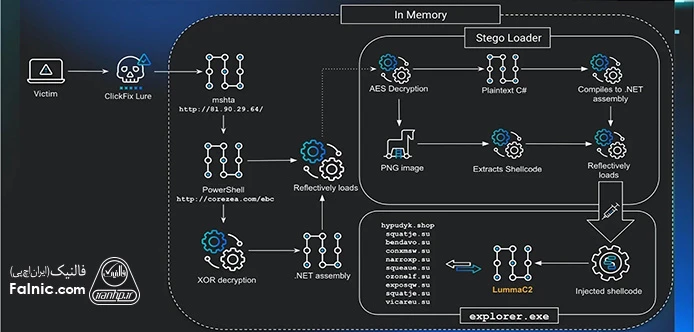

طبق مقاله منتشر شده در بلاگ Huntress با وجود تفاوت در ظاهر صفحات، هر دو کمپین با اجرای دستور mshta.exe آغاز میشوند که حاوی یک URL شامل آدرس IP است؛ آدرسی که بخش دوم آن همیشه بهصورت هگز (Hex) رمزگذاری شده است. این دستور در نهایت به اجرای یک لودر مخفی .NET منجر میشود که یکسری دستور باینری (Shell Code) بستهبندیشده با Donut را از داخل دادههای پیکسلی تصاویر PNG استخراج میکند.

تمام فرآیند به دام انداختن قربانی، شامل نصب و اجرای بدافزار، بهصورت کاملاً درونحافظهای (in-memory) انجام میشود و هیچ فایلی روی دیسک ذخیره نمیشود.

برای فرار از شناسایی توسط آنتیویروسها و دور زدن ابزارهای امنیتی Endpoint، مهاجمان از اسکریپتها و کدهای مبهمسازیشده استفاده میکنند که بهصورت پویا بارگذاری میشوند. همچنین مهاجمان در این حمله از Payload های مخفی و ابزارها و فرآیندهای قانونی سیستمعامل بهره میبرند.

روش پیشگیری از موج جدید حملات ClickFix چیست؟

در حال حاضر ClickFix یکی از رایجترین و مؤثرترین ترفندهایی است که توسط توزیعکنندگان بدافزار مورد استفاده قرار میگیرد. حتی کیتهای فیشینگ آماده با تم ClickFix برای فروش به مهاجمانی که تجربه و مهارت فنی کمتری دارند، در دسترس قرار گرفته است!

دستورالعملهایی که در این حملات از کاربر خواسته میشود، بسته به اینکه کاربر از کدام سیستمعامل استفاده میکند (ویندوز، مک یا لینوکس)، متفاوت است. همچنین ظاهر صفحات طعمه مدام درحال بهروزرسانی و تغییر است.

کارشناسان امنیتی به مدیران شبکه سازمانها توصیه میکنند که برای پیشگیری از حملات ClickFix، پنجره Run ویندوز را برای کاربران عادی غیرفعال کنند. برای این منظور بهتر است تا تغییرات رجیستری لازم را اعمال کنید یا از طریق Group Policy (GPO)، امکان تعامل با Windows Run Box را مسدود کنید.

علاوه بر این، کاربران ادارات، شرکتها و سازمانها نیز باید آموزش ببینند تا طعمهها و روش ClickFix را تشخیص دهند و با انواع این حمله آشنا شوند.

همچنین کارشناسان توصیه میکنند: «با استفاده از سیستم EDR، نظارت کنید که آیا explorer.exe در حال اجرای mshta.exe، powershell.exe یا سایر ابزارهای قانونی سیستمعامل با خط فرمانهای نامتعارف هست یا نه».

در macOS نیز کاربران اغلب با طعمهای مواجه میشوند که از آنها میخواهد Terminal را باز کنند و دستوری را در آن وارد کنند. مدیران شبکه میتوانند دسترسی کاربران غیرادمین به Terminal را محدود و اجرای اسکریپتهای بدون امضا را از طریق سیاستهای MDM مسدود کنند.