مایکروسافت از یک آسیب پذیری بحرانی در Windows Admin Center پرده برداشت

مایکروسافت یک آسیب پذیری افزایش سطح دسترسی در Windows Admin Center (WAC) را افشا کرده است؛ پلتفرمی مبتنی بر مرورگر که بهطور گسترده توسط مدیران IT و تیمهای زیرساخت مورد استفاده قرار میگیرد. پلتفرم WAC برای مدیریت کلاینتها و سرورهای ویندوزی، کلاسترها، میزبانهای Hyper-V و ماشینهای مجازی و همچنین سیستمهای عضو Active Directory استفاده میشود و هرگونه نقص امنیتی در آن میتواند آسیبهایی جدی به زیرساخت وارد کند. برای کسب اطلاعات بیشتر درباره آسیب پذیری بحرانی در Windows Admin Center با فالنیک (ایران اچ پی) همراه باشید.

همه چیز درباره آسیب پذیری بحرانی در Windows Admin Center

با اینکه این مشکل در اوایل دسامبر 2025 و همزمان با انتشار نسخه 2511 از Windows Admin Center برطرف شده بود، اما تازه اکنون بهصورت عمومی اعلام شده است.

این تأخیر در اطلاعرسانی احتمالاً به ماهیت آسیبپذیری، میزان شدت آن و حساسیت عملیاتی WAC بهعنوان یک ابزار مدیریت متمرکز مربوط میشود.

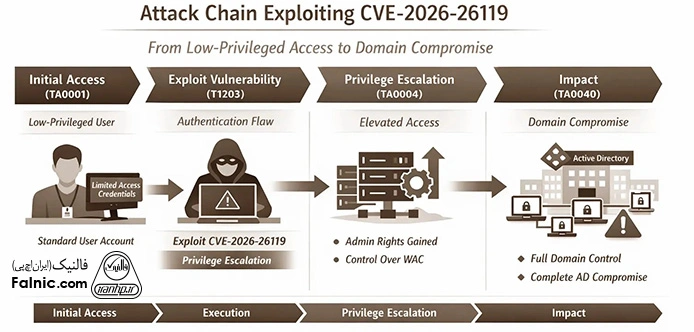

نقص امنیتی WAC با شناسه CVE-2026-26119 معرفی شده و ناشی از احراز هویت نادرست است. این نقص در جولای 2025 توسط آندریا پیهرینی، مشاور امنیتی شرکت Semperis، شناسایی شد و اکنون اطلاعات بیشتری در رابطه با آن منتشر شده است.

البته جزئیات فنی این نقص هنوز منتشر نشده، اما امتیاز CVSS آن نشان میدهد که بهرهبرداری از این آسیبپذیری از راه دور، با تلاش کم، بدون نیاز به تعامل کاربر و با حداقل سطح دسترسی (پایین) امکانپذیر است؛ یعنی مهاجم باید از قبل دارای اطلاعات کاربری معتبر در سطح پایین باشد.

به گفته مایکروسافت، مهاجمی که بتواند با موفقیت از CVE-2026-26119 سوءاستفاده کند، «به سطح دسترسی کاربری که برنامه آسیبپذیر را اجرا میکند دست خواهد یافت».

پیرینی نیز اشاره کرده است: «این نقص یکی از انواع تهدیدات سایبری است که میتواند از یک کاربر عادی آغاز شده و به تسلط کامل بر دامنه (Full Domain Compromise) منجر شود». در تصویر زیر چرخه حمله آسیبپذیری CVE-2026-26119 را مشاهده میکنید:

چگونه با آسیب پذیری بحرانی در Windows Admin Centerمقابله کنیم؟

طبق ارزیابیهای منتشر شده در MSRC، مایکروسافت اعلام کرده که احتمال بهرهبرداری از این نقص «تقریباً بالا» است؛ زیرا هم امکان توسعه اکسپلویت قابل اتکا توسط مهاجمان وجود دارد و هم آسیبپذیریهای مشابه در گذشته در حملات واقعی مورد سوءاستفاده قرار گرفتهاند.

این شرکت توصیه میکند: «مشتریانی که بهروزرسانی امنیتی را بررسی و کاربرد آن را در محیط خود تأیید کردهاند، باید این موضوع را با اولویت بالاتری در نظر بگیرند».

امید میرود که بیشتر کاربران تاکنون نسخه Windows Admin Center خود را به نسخه اصلاحشده ارتقا داده باشند. سازمانهایی که هنوز این کار را انجام ندادهاند، باید هرچه سریعتر اقدام کنند؛ پیش از آنکه مهاجمان با تحلیل وصله امنیتی و شناسایی منبع نقص، اکسپلویتی برای آن توسعه دهند.